Säkerhetsmedveten design för medicinskt IoT och bärbara enheter

2020-09-15

Cyberattacker mot uppkopplade medicintekniska produkter ökar - och dessa är mer oroande än hackningar av medicinska system. Som Harvard Business Review uttrycker det som att "hackerintrång i medicinska system är otäckt, men hackerintrång i medicinsk utrustning kan vara ännu värre." Wired skrev i samma sammanhang att "medicintekniska produkter är nästa säkerhetsmardröm."

För att göra medicintekniska produkter idiotsäkra, måste kraven från Food and Drug Administration (FDA) och andra säkerhetsstandarder uppfyllas, vilket är lättare sagt än gjort när man utvecklar bärbara medicintekniska apparater och IoT-enheter.

Säkerheten hos bärbara medicintekniska apparater kan vara mer utmanande

Säkerhetsutmaningarna för ändpunktsenheter på en fast plats är stora. Men säkerhetsutmaningarna för bärbara produkter är högre. Här är de främsta anledningarna till varför:

- Apparaten kanske inte är rätt apparat

- Bäraren kan vandra runt och vara nästan var som helst

- Apparaten kan också användas av fel person

Säkerhetsåtgärder kan dock genomföras för att avgöra om enheten har tillstånd att skicka data. Ta till exempel Apple Watch. Bortsett från dess falldetekteringsfunktioner, kräver Apple-klockans API att den gör följande:

- Låt användaren veta att de behöver bevilja tillstånd på sin iPhone

- Fråga användaren med dialogrutan för hälsobehörighet på iPhone

- Ring samtalet när godkännandet är klart på iPhone

- Hantera resultatet av godkännandet från iPhone på Apple Watch

Förutom att veta om enheten är auktoriserad att skicka data, måste man också avgöra om den har utsatts för spoofing, om det finns en annan apparat som skickar data och om enheten skickar rätt data. En kontroll behövs också för att se om den skickar data korrekt och om datan har registrerats vid rätt tidpunkt.

Säkerhetsbestämmelser för medicintekniska produkter

Det första steget för att uppfylla FDA och andra säkerhetskrav är att vara medveten om dem. Här är de digitala hälsokraven som måste uppfyllas för att undvika pinsamma och dyra säkerhetsöverträdelser:

- FDA-rekommendationer - I sitt utkast till riktlinjer för 2018 delar FDA upp cybersäkerhetsrisker i Tier 1 (högre cybersäkerhetsrisk) och Tier 2 (normal cybersäkerhetsrisk). Nivå 1 har två kriterier: (i) apparaten ansluter till en annan produkt eller ett nätverk (trådbundet eller trådlöst) och (ii) en cybersäkerhetsincident kan direkt leda till skada för flera patienter. Den rekommenderar följande säkerhetsåtgärder: autentisering, kryptering, identifiering, auktorisering och korrigering. Även om riktlinjer inte är obligatoriskt måste uppmärksamhet ägnas åt den. Dessa riktlinjer är fortfarande i form av utkast från mitten av 2020, men den antas antagligen när som helst. Det rekommenderas att använda dessa riktlinjer för alla nya apparater. De liknar, men är mer detaljerade, än tidigare riktlinjer från 2014 som fortfarande gäller.

- NIST Cybersecurity Framework - FDA:s rekommendationer bygger på NIST Cybersecurity Framework. Nivå 1 rekommenderar följande:

- Förhindra obehörig användning genom att begränsa åtkomsten till betrodda användare och enheter samt att autentisera och kontrollera auktorisering av säkerhetskritiska kommandon.

- Säkra tillförlitligt innehåll genom att bibehålla integriteten i kod, data och exekveringar.

- Behåll datakonfidentialitet.

- Konstruera apparaten för att upptäcka cybersäkerhetshot i rätt tid.

- Konstruera apparaten för att besvara och begränsa effekterna av en potentiell cybersäkerhetsincident.

- Konstruera apparaten för att återställa funktioner eller tjänster som är nedsatta till följd av en cybersäkerhetsincident.

Nivå 1-design rekommenderar också implementering av motåtgärder som kryptografisk verifiering och autentisering, säker konfiguration och cybersecurity BOM (CBOM).

Nivå 2 har samma rekommendationer, men vissa punkter kan ignoreras om en riskbaserad förklaring visar att de inte är lämpliga.

- HIPAA (dataintegritet för patienter) - Health Insurance Portability and Accountability Act (HIPAA) existerar separat från säkerhetsaspekterna. Men säkerhet måste finnas för att uppfylla HIPAA. Här är kraven i den:

- Se till att säkerhetsdesignen är användarcentrerad

- Möjliggör end-to-end-säkerhet, från apparat till databas och fysisk åtkomstkontroll till databasen

- Om data överförs utan patient-ID finns inga integritetsproblem. Matcha en kod med patientens namn i databasen.

- CE-säkerhetskrav - CE-kraven är inte lika specifika som FDA-riktlinjerna, men liknar varandra: apparater måste vara effektiva och säkra. Det finns ett fokus på dataskydd (se GDPR ), vilket är strängare än de amerikanska patientkraven.

Tillämpliga dokument inkluderar bilaga I till de medicintekniska föreskrifterna (MDR), EN62304 om programvara och EN14971 om riskanalys. De förfaranden som krävs är följande:- Förfarande 1: Säkerhetshantering

- Förfarande 2: Specifikation av säkerhetskrav

- Förfarande 3: Säkerhetsmedveten design

- Förfarande 4: Säker implementering

- Förfarande 5: Säkerhetsverifiering och valideringstest

- Förfarande 6: Hantering av säkerhetsrelaterade frågor

- Förfarande 7: Hantering av säkerhetsuppdateringar

- Förfarande 8: Säkerhetsriktlinjer - dokumentation

Det är tillverkarnas ansvar att fastställa minimikraven för driftsmiljön avseende IT-nätverksegenskaper och IT-säkerhetsåtgärder som inte kan implementeras genom produktkonstruktionen. Detta innebär att tillverkaren ansvarar för att tillhandahålla information som en användare behöver för att använda apparaten i ett säkert nätverk, även om tillverkaren inte tillhandahåller nätverket.

Anta en strategi för säkerhetsmedveten design

Säkerhetsstandarder för medicintekniska produkter är avgörande för medicinsk IoT- och konstruktion av bärbara enheter, men att uppfylla kraven är ingen lätt uppgift. Det enda sättet att uppfylla säkerhetskraven är genom en strategi för säkerhetsmedveten design, vilket erbjuder olika fördelar, inklusive följande:

- Effektiv och tidig borttagning av säkerhetsfel

- Inbyggd snarare än påbyggd säkerhet

- Minskad risk för skadestånd

- Mer motståndskraftiga system

- Lägre kostnader

Hur man implementerar säkerhetsmedveten design

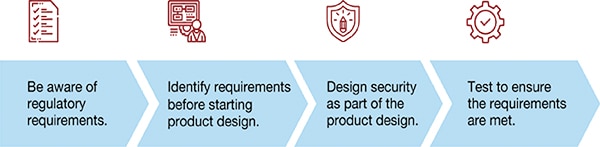

Var först medveten om lagkraven. Identifiera produktkraven innan du börjar konstruera en produkt. Konstruktionssäkerhet som en del av design och test av produkter för att säkerställa att alla krav är uppfyllda.

Figur 1: Så här implementeras säkerhetsmedveten design (Bildkälla: Voler Systems )

Figur 1: Så här implementeras säkerhetsmedveten design (Bildkälla: Voler Systems )

Att vara medveten om och att förstå lagkraven är bara halva mödan

Vid konstruktion av en medicinsk apparat bör man även ta hänsyn till följande:

- Val av teknik. Bygger enheten på beprövad teknik?

- Tekniska svagheter. Har teknikplattformen kända fördelar?

- Systemkonstruktion. Var finns riskerna i systemet? Data i vila har andra sårbarheter än data i rörelse.

- Riskbedömning. Den totala risken bör delas upp i enskilda punkter, var och en med den risk och ansträngning som krävs.

- Kryptografi. Vilken nivå av kryptografi behövs? För hög nivå kräver mer kraft och tid.

- Kryptering. Kryptering är inte bara att skydda data med en krypteringsalgoritm. Hantering av säkerhetsnycklar är viktigare.

- Hotdetektering. Hur kan man upptäcka ett hot innan någon skada sker?

- Penetrationstestning. Hyr etiska hackare för att försöka göra en systemattack.

- Utvecklare. Är de involverade i hotmodellering? Är de medvetna om den konstruerande organisationens praxis om säkerhetsmedveten design?

- Underhållsmässighet. Finns krav på underhåll och verktyg för att mäta det på plats?

- Integritet i konstruktionen. Ingår integritet i konstruktionsmetoden (HIPAA och GDPR)?

- Ytterligare förbättringar. Hur kan kontinuerlig förbättring och enhetsutveckling implementeras? Säkerhet blir mer utmanande under produktens livstid.

För att genomföra alla dessa åtgärder med framgång bör man nog överväga att anlita egna IoT-ingenjörer eller en pålitlig tredjepartskonsult. Voler, till exempel, anlitades för att utveckla XEEDA Wallet - världens första hårdvaruplånbok för kryptovalutor för smartphones. Voler har implementerat en säkerhetsmedveten design i varje steg i produktutvecklingen och konstruerat enheten med mycket hög säkerhet (EAL nivå 5) med multifaktorautentisering, inbyggda biometriska säkerhetsfunktioner och andra kritiska säkerhetsåtgärder. Voler genomförde den utmanande konstruktionen i tid och inom budgetramen.

Sammanfattning

Eftersom cybersäkerhet och integritetsfrågor ökar inom hälso- och sjukvården bör säkerhet vara ett prioriterat designkriterium. Följ FDA- och CE-säkerhetskraven och andra standarder för att säkerställa att apparaterna är idiotsäkra och för att undvika kostsamma och pinsamma konsekvenser av säkerhetsöverträdelser.

Voler kan hjälpa era att välja rätt säkerhetsdesign för vilken apparat som helst och erbjuder experthjälp för att designa och utveckla nästa generations IoT- och bärbara enheter. Voler hjälper också till med att välja rätt teknologi och avgöra rätt kombination av elektroniska komponenter för garanterad säkerhet och tillförlitlighet.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.