Hur man implementerar säkra tidskänsliga nätverk för IIoT med hjälp av administrerbara Ethernet-switchar

Bidraget med av DigiKeys nordamerikanska redaktörer

2024-01-16

IIoT (Industrial Internet of Things) behöver säkra realtidsanslutningar med hög bandbredd för olika typer av enheter. IIoT-nätverk för automation enligt Industry 4.0, vattenförsörjning, olje- och gasbearbetning, transport, energihantering och liknande kritiska tillämpningar behöver även ett effektivt och flexibelt sätt för att leverera ström till enheter, och de behöver en anslutningslösning med hög porttäthet på liten yta för att stödja ett stort antal enheter. Nästa generations administrerbara Ethernet-switchar kan uppfylla dessa behov och mer därtill.

Administrerbara Ethernet-switchar kan fjärrkonfigureras och fjärrstyras vilket förenklar driftsättning och uppdatering av nätverk. De möjliggör en mängd olika nätverksarkitekturer för redundant drift, som t.ex. stjärn- och linjetopologier, inklusive överensstämmelse med IEC 62439-1, som gäller för automationsnätverk med hög tillgänglighet. De stödjer standarden IEEE 802.1 för tidskänsliga nätverk (TSN) och standarden IEEE 802.3 för PoE och PoE+.

Switcharna är certifierade enligt programmet ISASecure för standardiserade automations- och styrsystem och baseras på ISA/IEC 62443 (International Society of Automation/International Electrotechnical Institute). De kan konfigureras för kombinationer av 10/100BASE TX/RJ45-anslutningar för kopparledningar och SFP-anslutningar (Small Form Factor Pluggable) för fiberoptik med tre hastigheter, och med justerbara hastigheter på 100 Mbit/s. , 1 Gbit/s. och 2,5 Gbit/s.

Artikeln inleds med en kort beskrivning av övergången från automationspyramiden i Industry 3.0 till automationspelaren i Industry 4.0, går igenom flera alternativ för att driftsätta nätverk för både brådskande och icke-brådskande trafik samt tar upp hur tidskänsliga nätverk passar in och kan implementeras. Därefter beskrivs hur PoE och PoE+ kan förenkla strömförsörjningen av IIoT-sensorer, styrningar och andra enheter samt vikten av säkerhet, inklusive certifiering enligt ISASecure och avancerade säkerhetsfunktioner som t.ex. åtkomstlistor (Access Control List) för trådhastighet och automatiskt förebyggande av DoS (Denial-of-Service). Avslutningsvis beskrivs fördelarna med att använda administrerbara Ethernet-switchar och flera exempel på administrerbara BOBCAT-switchar från Hirschmann presenteras.

Från pyramid till pelare

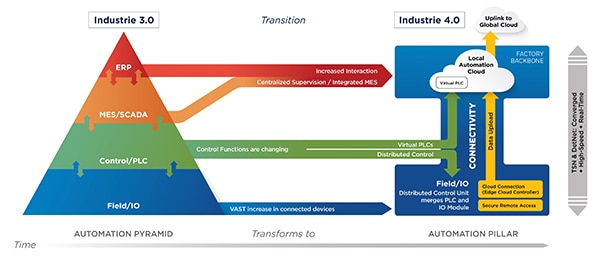

Övergången från pyramidarkitekturen i fabriker med Industry 3.0 till pelararkitekturen i Industry 4.0 är den drivande kraften bakom utvecklingen av tidskänsliga nätverk. Pyramiden separerade fabrikens funktioner till en hierarki från fabriksgolvet till centraliserade styrnings- och ledningsfunktioner. Realtidskommunikation behövs främst på fabriksgolvets lägsta nivå, där data från sensorer styr tillverkningsprocesserna. Det förändras i och med Industry 4.0.

Automatiseringspelaren i Industry 4.0 minskar antalet nivåer från fyra till två, fältnivån och fabrikens stomnät. På fältnivån finns ett ökande antal sensorer och ett växande antal styrenheter. Några styrenheter flyttas ner till fältnivå från pyramidens nivå för styrning/programmerbara logikstyrenheter (PLC). Samtidigt flyttas andra funktioner, som tidigare låg på nivån för styrning/programmerbara logikstyrenheter, upp till fabrikens stomnät och blir virtuella programmerbara logikstyrenheter tillsammans funktioner för MES (Manufacturing Execution System), SCADA-funktioner (Supervisory Control and Data Acquisition) och ERP (Enterprise Resource Planning).

Anslutningslagret binder samman fält- och stomnätsnivåerna. Anslutningslagret och nätverken på fältnivå måste leverera kommunikation med hög hastighet och låg latens samt kunna transportera kombinationer av lågprioriterad och tidskritisk trafik. Tidskänsliga nätverk uppfyller detta krav genom att möjliggöra deterministisk nätverkstrafik (DetNet) i realtid i vanliga Ethernet-nätverk (figur 1).

Figur 1: Övergången från automationspyramid till automationspelare kräver en anslutningslänk med kapacitet för tidskänsliga nätverk. (Bildkälla: Belden)

Figur 1: Övergången från automationspyramid till automationspelare kräver en anslutningslänk med kapacitet för tidskänsliga nätverk. (Bildkälla: Belden)

Tre konfigurationer för tidskänsliga nätverk

Ethernet-standarden IEEE 802.1 beskriver tre konfigurationer för tidskänsliga nätverk: centraliserad, decentraliserad (även kallad helt distribuerad) och hybridkonfiguration som består av ett centraliserat nätverk och distribuerade användare. I respektive fall är konfigurationen i hög grad automatiserad för att förenkla driftsättning av tidskänsliga nätverk, och börjar med att identifiera de funktioner för tidskänsliga nätverk som stöds i ett nätverk och aktivera de funktioner som krävs. Vid den tidpunkten kan sändarenheten skicka information om det dataflöde som ska överföras. De tre metoderna skiljer sig åt när det gäller hur kraven för enheter och dataflöden hanteras i nätverket.

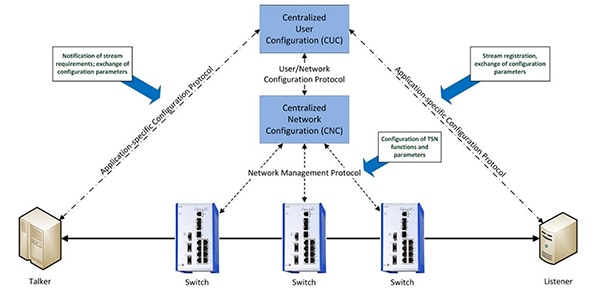

I den centraliserade konfigurationen kommunicerar sändar- och mottagarenheter via den logiska enheten för centraliserad användarkonfiguration (CUC). Den centraliserade användarkonfigurationen skapar kraven för dataflödet baserat på informationen om sändar- och mottagarenheten och skickar dessa till enheten för centraliserad nätverkskonfiguration (CNC). Den centraliserade nätverkskonfigurationen konstaterar tidsluckan för nästa dataflöde baserat på faktorer som t.ex. nätverkstopologi och resurstillgänglighet och skickar den nödvändiga konfigurationsinformationen till switcharna (figur 2).

Figur 2: En centraliserad arkitektur för tidskänsliga nätverk använder centraliserad användarkonfiguration för att ansluta till sändaren och mottagaren och centraliserad nätverkskonfiguration för att skicka konfigurationsinformation till switcharna. (Bildkälla: Belden)

Figur 2: En centraliserad arkitektur för tidskänsliga nätverk använder centraliserad användarkonfiguration för att ansluta till sändaren och mottagaren och centraliserad nätverkskonfiguration för att skicka konfigurationsinformation till switcharna. (Bildkälla: Belden)

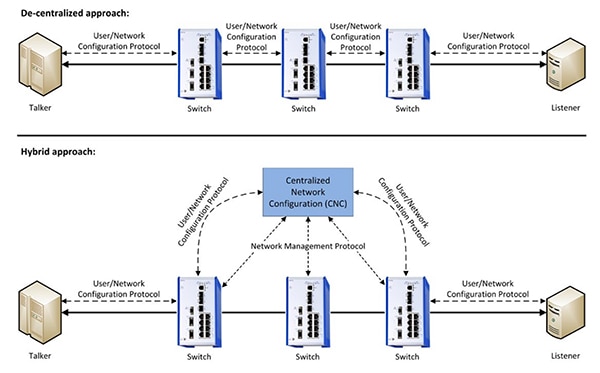

I den decentraliserade konfigurationen elimineras centraliserad användarkonfiguration och centraliserad nätverkskonfiguration, och enhetskraven sprids genom nätverket baserat på information i respektive enhet. I hybridkonfigurationen används centraliserad nätverkskonfiguration för konfiguration av tidskänsliga nätverk, och sändar- och mottagarenheterna delar sina krav via nätverket (figur 3). Den centraliserade metoden och hybridmetoden gör att nätverksswitcharna kan konfigureras (administreras) centralt.

Figur 3: Exempel på decentraliserade konfigurationer (överst) och hybridkonfigurationer (nederst) för tidskänsliga nätverk. (Bildkälla: Belden)

Figur 3: Exempel på decentraliserade konfigurationer (överst) och hybridkonfigurationer (nederst) för tidskänsliga nätverk. (Bildkälla: Belden)

PoE och PoE+

PoE är ett bra komplement för tidskänsliga nätverk i automationspelaren i Industry 4.0. En av drivkrafterna för Industry 4.0 är IIoT som består av många olika sensorer, ställdon och styrenheter. PoE utvecklades för att hantera strömförsörjningsutmaningarna för IIoT-enheter i en fabrik eller annan anläggning.

PoE stödjer samtidig överföring av data med hög hastighet (inklusive tidskänsliga nätverk) och ström via en enda nätverkskabel. Exempelvis kan man med hjälp av PoE distribuera en ström på 48 V DC upp till 100 m via en CAT 5/5e-kabel. Förutom att nätverksinstallationer förenklas, förenklar PoE implementeringen av avbrottsfri kraft och redundanta kraftkällor och kan förbättra tillförlitligheten hos industriella processer och utrustning.

PoE använder två typer av enheter: strömförsörjningsutrustning (PSE) som matar in ström i nätverket och strömförsörjda enheter (PD) som drar ström för användning. Det finns två varianter av PoE. Grundläggande PoE kan ge maximalt 15,4 W till en strömförsörjd enhet (PD). PoE+ är en ny utveckling som kan ge upp till 30 W till en strömförsörjd enhet.

Nätverkssäkerhet

ISA och IEC har utvecklat en serie standarder för industriella automations- och styrsystem (IACS). Serien ISA/IEC 62443 innehåller fyra avsnitt. Avsnitt 4 gäller för leverantörer av enheter. Enheter certifierade enligt IEC 62443-4-2 har utvärderats oberoende och är säkra tack vare sin konstruktion, inklusive bästa praxis för cybersäkerhet. Två viktiga säkerhetsverktyg enligt IACS är åtkomstlistor (ACL) och skydd mot DoS-attacker (Denial of Service). I båda fallen har nätverksingenjörer flera möjliga tillvägagångssätt.

Åtkomstlistor används för att tillåta eller neka trafik som kommer in i eller lämnar nätverksgränssnitt. En fördel med att använda åtkomstlistor är att de fungerar med nätverkshastigheten och inte påverkar dataflödet, vilket är viktigt vid implementeringar av tidskänsliga nätverk. HiOS från Hirschmann delar in åtkomstlistor i tre kategorier:

Enkla åtkomstlistor för TCP/IP-trafik har ett minimum av konfigurationsalternativ för att ställa in behörighetsregler som t.ex. "enhet A kan endast kommunicera med denna grupp av enheter", eller "enhet A kan endast skicka specifika typer av information till enhet B", eller "enhet A kan inte kommunicera med enhet B". Genom användning av enkla åtkomstlistor kan driftsättningar både förenklas och påskyndas.

Det finns även avancerade åtkomstlistor för TCP/IP-trafik och de tillhandahåller en mer detaljerad styrning. Trafik kan tillåtas eller nekas baserat på dess prioritet, flaggor som anges i huvuden eller andra kriterier. Vissa regler kan endast tillämpas under vissa tider på dygnet. Trafiken kan speglas till en annan port för övervakning eller analys. Särskilda typer av trafik kan tvångsstyras till en definierad port, oavsett ursprunglig destination.

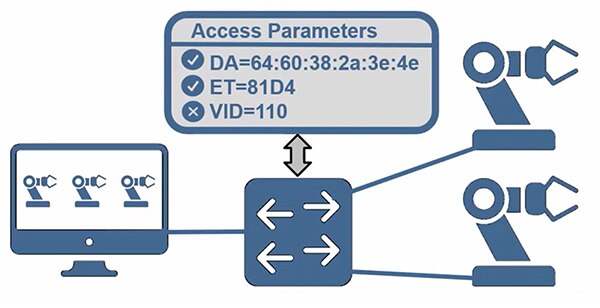

Vissa IACS-enheter använder inte TCP/IP, och HiOS gör det möjligt att programmera åtkomstlistor på ramnivån för Ethernet baserat på MAC-adressen (Medial Access Control). Åtkomstlistor på MAC-nivå kan aktivera filtrering baserat på en rad kriterier, inklusive trafiktyp, tid på dygnet, källans eller destinationens MAC-adress, och så vidare (figur 4).

Figur 4: En åtkomstlista på MAC-adressnivå som kan användas för enheter som inte använder TCP/IP. (Bildkälla: Belden)

Figur 4: En åtkomstlista på MAC-adressnivå som kan användas för enheter som inte använder TCP/IP. (Bildkälla: Belden)

Åtkomstlistor måste konfigureras medan DoS-skydd ofta är inbyggt i enheter och implementeras automatiskt. Det kan hantera attacker via TCP/IP, äldre TCP/UDP och ICMP (Internet Control Message Protocol). När det gäller TCP/IP och TCP/UDP antar DoS-attackerna olika former som är relaterade till protokollstacken, dvs. att skicka paket till den angripna enheten som inte överensstämmer med standarden. Eller så kan ett datapaket skickas till den angripna enheten med hjälp av enhetens egen IP-adress, vilket kan orsaka en oändlig slinga av svar. Ethernet-switchar kan skydda sig själva och äldre enheter i ett nätverk genom att automatiskt filtrera bort skadliga datapaket.

En annan vanlig DoS-attack kommer in via ICMP genom ett ping. Ping är avsett för att identifiera enheters tillgänglighet och svarstider i ett nätverk, men kan även användas för DoS-attacker. Angriparen kan exempelvis skicka ett ping med en nyttolast som är tillräckligt stor för att orsaka en översvämning av bufferten i den mottagande enheten, vilket leder till att protokollstacken kraschar. Dagens administrerbara Ethernet-switchar kan skydda sig automatiskt mot DoS-attacker baserade på ICMP.

Administrerbara switchar

De administrerbara Ethernet-switcharna BOBCAT från Hirschmann stödjer tidskänsliga nätverk och har utökad bandbreddskapacitet genom att SFP kan justeras från 1 till 2,5 Gbit/s utan att switchen behöver bytas ut. De har hög porttäthet med upp till 24 portar i en enda enhet och alternativ med portar för SFP eller kopparledningar finns (figur 5). Övriga funktioner inkluderar:

- Certifierad enligt ISASecure CSA/IEC 62443-4-2, inklusive åtkomstlista och automatiskt DoS-skydd

- 8 st PoE/PoE+ som gemensamt har stöd för upp till 240 W utan lastdelning

- Det normala driftstemperaturområdet är mellan 0 och +60 °C och de finns i utföranden med utökade driftstemperaturområden som arbetar mellan -40 till +70 °C

- De finns i utföranden som är godkända enligt ISA12.12.01 för användning i farliga miljöer

Figur 5: De administrerbara Ethernet-switcharna BOBCAT finns tillgängliga med en rad olika konfigurationer. (Bildkälla: Hirschmann)

Figur 5: De administrerbara Ethernet-switcharna BOBCAT finns tillgängliga med en rad olika konfigurationer. (Bildkälla: Hirschmann)

Exempel på BOBCAT-switchar från Hirschmann är

- BRS20-4TX med fyra 10/100 BASE TX/RJ45-portar klassificerade för omgivningstemperaturer från 0 till +60 °C

- BRS20-4TX/2FX med fyra 10/100 BASE TX/RJ45-portar och två fiberportar för 100 Mbit/s, klassificerade för omgivningstemperaturer mellan 0 och +60 °C

- BRS20-4TX/2SFP-EEC-HL med fyra 10/100 BASE TX/RJ45-portar och två fiberportar för 100 Mbit/s, klassificerade för omgivningstemperaturer mellan -40 och +70 °C och godkända för användning i farliga miljöer enligt ISA12.12.01.

- BRS20-4TX/2SFP-HL med fyra 10/100 BASE TX/RJ45-portar och två fiberportar för 100 Mbit/s, klassificerade för omgivningstemperaturer mellan -40 och +60 °C och godkända för användning i farliga miljöer enligt ISA12.12.01.

- BRS20-4TX/BRS30-12TX med fyra 10/100 BASE TX/RJ45-portar och två fiberportar för 100 Mbit/s, klassificerade för omgivningstemperaturer mellan 0 och +60 °C

- BRS20-4TX/4SFP med fyra 10/100 BASE TX/RJ45-portar och två fiberportar för 100 Mbit/s, klassificerade för omgivningstemperaturer mellan 0 och +60 °C

Sammanfattning

Det finns administrerbara Ethernet-switchar som stödjer tidskänsliga nätverk, PoE och PoE+, tillhandahåller hög cybersäkerhet och levererar den höga bandbreddsanslutning som krävs för IIoT och nätverksstrukturen med en pelare enligt Industry 4.0. Switcharna är enkla att konfigurera, har hög porttäthet, har utökade driftstemperaturområden och finns i versioner som är godkända för användning i farliga miljöer enligt ISA12.12.01.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.