Få hackarna att hoppa över ert system

Hackare väljer tydliga sårbarheter. På användarsidan finns problemen i föråldrade applikationer och OS-programvara, uppdaterade, men inte omstartade datorer och uppdateringstest för kompatibilitet, så att till och med delvis öppnade dörrar kan locka fram hackning. På konstruktörssidan kan dock många enkla lösningar rädda era konstruktioner från att bli enkla mål.

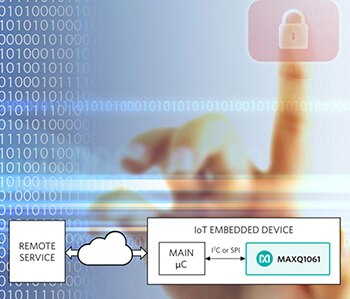

Figur 1: Den kryptografiska styrenheten MAXQ1061 DeepCover är lättare att integrera i enkla system jämfört med TPM 2.0-baserade lösningar. (Bildkälla: Maxim Integrated)

Figur 1: Den kryptografiska styrenheten MAXQ1061 DeepCover är lättare att integrera i enkla system jämfört med TPM 2.0-baserade lösningar. (Bildkälla: Maxim Integrated)

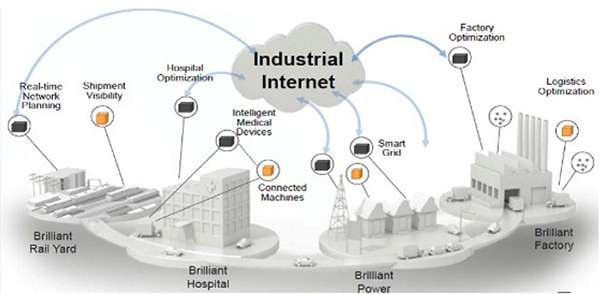

Användning av vanlig multifaktorautentisering och tillräckligt starka lösenord kan räcka långt för att avskräcka hackare. Mer specifikt är det klokt att utforma IoT-enheter som är tillräckligt säkra för att godkännas i företagsnätverk. Att sedan avgöra exakt vad som kan anslutas till företagsnätverken är ännu mer avskräckande. Flera andra snabba och enkla lösningar gör dig också till ett betydligt svårare mål för angrepp. Här följer tre exempel:

Den kryptografiska styrenheten MAXQ1061 DeepCover från Maxim Integrated (figur 1). Det här är en krets som är utformad som kompletterande krets för små inbäddade enheter och den använder minimala resurser. Den lättanvända och effektiva lösningen är ett alternativ till kretsar baserade på TPM 2.0-standarden som är svåra att integrera i enkla system, inklusive många av de kretsar som är avsedda för IoT. MAXQ1061 är utformad för att skydda autenticitet, konfidentialitet och integriteten för ägd programvara. Tillämpningar inkluderar IoT-noder som binder samman nätverkstillämpningar, PLC:er, industriella nätverk och inbäddade enheter.

MAXQ1061 har stöd för mycket säker nyckellagring som förenklar certifikatdistribution. Dess högnivåfunktioner förenklar SSLTLSDTLS-implementeringar och den har flera tillval för kommunikationsgränssnitt för enkel anslutning till en värdprocessor. Stödet för kryptografiska algoritmer inkluderar signaturschemana AES, ECC, ECDSA och SHA, och en slumpgenerator kan användas för generering av nycklar på kortet. MAXQ1061 tillhandahåller en strikt nödvändig uppsättning med 40 kommandon, som hjälper till att undvika onödig komplexitet. Den har en enkel åtkomstkontrollpolicy och funktioner som hanterar de flesta säkerhetsscenarion för IoT-enheter.

För att ta DeepCover-tekniken ännu längre för enheter som IoT-gatewayer och trådlösa åtkomstpunkter, döljer MAX32520-BNS+ DeepCovers inbäddade säkerhetslösningar känsliga data under lager av avancerade fysiska säkerhetsskikt som ger förbättrad säker nyckellagring. MAX32520 levererar en kompatibel, säker och kostnadseffektiv lösning för betrodda inbäddade system och kommunikationsenheter. Den innehåller Maxims ChipDNA PUF-teknik (physically-unclonable-function) för att avvisa fysiska angrepp. ChipDNA genererar ett unikt utgångsvärde som kan repeteras över tid, temperatur och driftspänning för att kryptografiskt säkra alla enhetslagrade data, inklusive användarens fasta programvara.

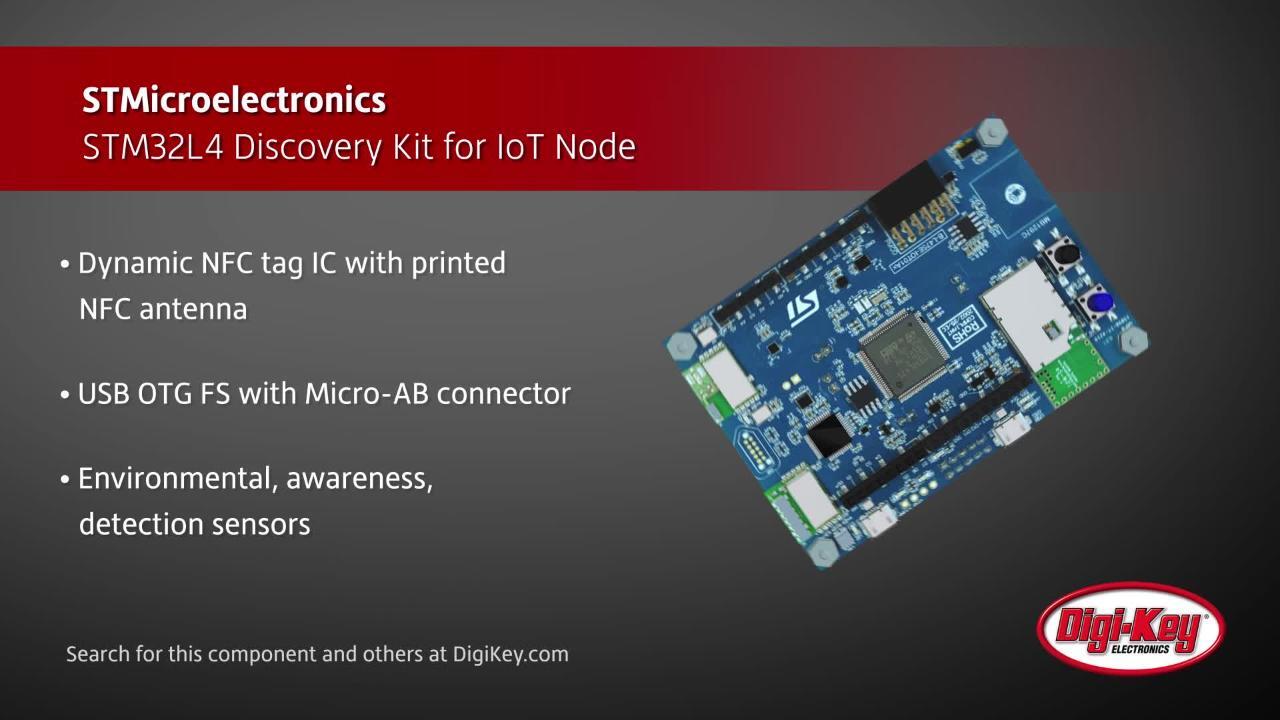

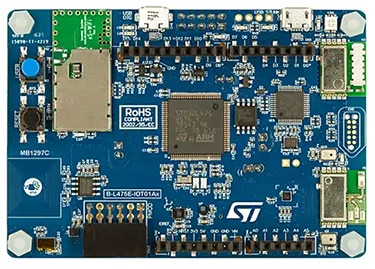

Figur 2: STM32L4 kombinerar spänningsskalning och kommunikation med ultralåg effekt för appar som ansluter direkt till molnservrar. (Bildkälla: STMicroelectronics)

Figur 2: STM32L4 kombinerar spänningsskalning och kommunikation med ultralåg effekt för appar som ansluter direkt till molnservrar. (Bildkälla: STMicroelectronics)

En annan lösning för IoT Edge-enheter är STM32L4 IoT Discovery Kit från STMicroelectronics (figur 2), som gör det möjligt att utveckla applikationer med direktanslutning till molnservrar. STM32L4 MCU ger dynamisk spänningsskalning som balanserar strömförbrukning med processningskrav och strömsnåla periferikretsar (LP UART, LP-timers). Ytterligare funktioner inkluderar 64-Mbit Quad-SPI-flashminne, Bluetooth V4.1, en programmerbar RF-modul med låg effekt i sub-GHz-området, en Wi-Fi-modul samt en dynamisk NFC-tagg med tryckt NFC-antenn. Den erbjuder flervägsavkänning av kommunikation med ultralåg effekt som finns i ARM Cortex-M4 core-baserade STM32L4 och har 1 Mbyte flashminne och 128 kbyte SRAM.

Vidta åtgärder

Det finns ett stort antal enheter som används i företag, hem och på fältet som har otillräcklig (i stort sett obefintlig) säkerhet. Efterfrågan för enkelt uppdaterade och säkra IoT-enheter som inte är enkla att hacka växer exponentiellt. Det är helt nödvändigt att hitta sätt att implementera säkerheten för att skydda såväl användarens rykte som ert eget.

Givetvis behöver inte alla konstruktioner döljas av 20 lager av de senaste och kraftfullaste hinderåtgärderna. Gör det bara inte lätt för angripare. Implementera istället en säker bootprocess, lagra nycklar på platser där de inte väntar på att stjälas och skydda minnet. Gör angrepp så svåra ni kan efter er budget och lägg till en dos sunt förnuft.

Have questions or comments? Continue the conversation on TechForum, DigiKey's online community and technical resource.

Visit TechForum