Vad betyder tillräcklig säkerhet?

Bidraget med av DigiKeys nordamerikanska redaktörer

2020-01-20

Om säkerheten är tillräcklig eller inte beror till stor del på vad som ska skyddas, sannolikheten att bli utsatts för ett angrepp och vila resurser företag avsätter för skydd av sina tillgångar. Företag har i allmänhet tagit ganska lång tid på sig förstå vad säkerhetshot innebär. Samtidigt som sakernas internet fortsätter att växa ökar användbarheten för enheter dramatiskt, vilket även risken att utsättas för angrepp gör. Du måste vara medveten om att din bil, ditt hem eller någon av dina uppkopplade enheter riskerar att utsättas för angrepp.

Tekniken kan till viss del skydda oss mot risker. Frågan är om den fortsättningsvis klarar av att göra det. Om man tror att tillräcklig datasäkerhet är tillräckligt i dagens uppkopplade samhälle med molnlagring där hoten mot offentliga moln ökar i samma takt som användarna av dessa molntjänster, ja då har man troligen fel.

Vad är tillräckligt?

I en tid när stora företag utsätts för mycket offentliga säkerhetsangrepp trots att de lägger stora belopp på att skydda sig är det klart att även små företag är sårbara. Många företag ser fortfarande inte cybersäkerhet som obligatorisk för att kunna minimera de potentiella hoten. Vid nästan alla förekomster av säkerhetsöverträdelser gäller det system med tillräckligt bra säkerhet och på företag där branschspecifika lagkrav uppfylls.

Mål och kompromisser

En viktig fråga man måste ställa sig är ”Vad är det jag vill skydda?” Det är det som i slutändan avgör vilka dina säkerhetsambitioner ska vara. Med kompromisser kommer alltid ett behov av riskhantering. Hur stora summor kan du avsätta och hur mycket måste du avsätta för att kunna skydda det du vill skydda? När vi pratar om att avsätta här så är det viktigt att komma ihåg att det inte handlar om en engångskostnad.

I allmänhet ligger organisationer minst ett steg efter alla säkerhetshot, och det är inte heller ovanligt att man inte förstår vad hotet består i. För att minska dina potentiella sårbarheter börjar du med att säkerställa att du har koll på händelser, komprometterad data, skadlig kod, enheter som används av medarbetare och vilka principer som redan används på företaget. Kontrollera vad som redan används, till exempel brandväggar, gateways för mobila enheter, VPN, autentiseringsmetoder och kryptering. Hur bra har skyddsmetoderna varit historiskt och kan de mätas? Om angrepp har inträffat – hur har det gått till? Dessa kunskaper kan användas för att fastställa vilka prioriteringar du behöver göra och på ett ganska bra sätt bedöma befintliga sårbarheter. Vad är osäkert och hur snabbt och bra kan vi åtgärda detta?

När en säkerhetsöverträdelse inträffar måste resurser avsättas för att hantera hotet, stoppa angreppet och åtgärda problem som uppstår till följd av angreppet. Vad som verkligen står på spel om man bara har tillräckligt skydd är immaterialrätt, personuppgifter, finansdata och företagshemligheter.

Implementera förebyggande åtgärder och skydd

Många sårbarheter kan tas om hand av på ett ganska enkelt sätt. I vissa fall innefattar det en specifik detekteringsmetod eller åtkomstbegränsning genom implementering av specifik teknik. I andra fall kan vissa sårbarheter mildras genom att man förhindrar manipulering eller upprättar en kedja där informationen inte kan manipuleras eller ändras.

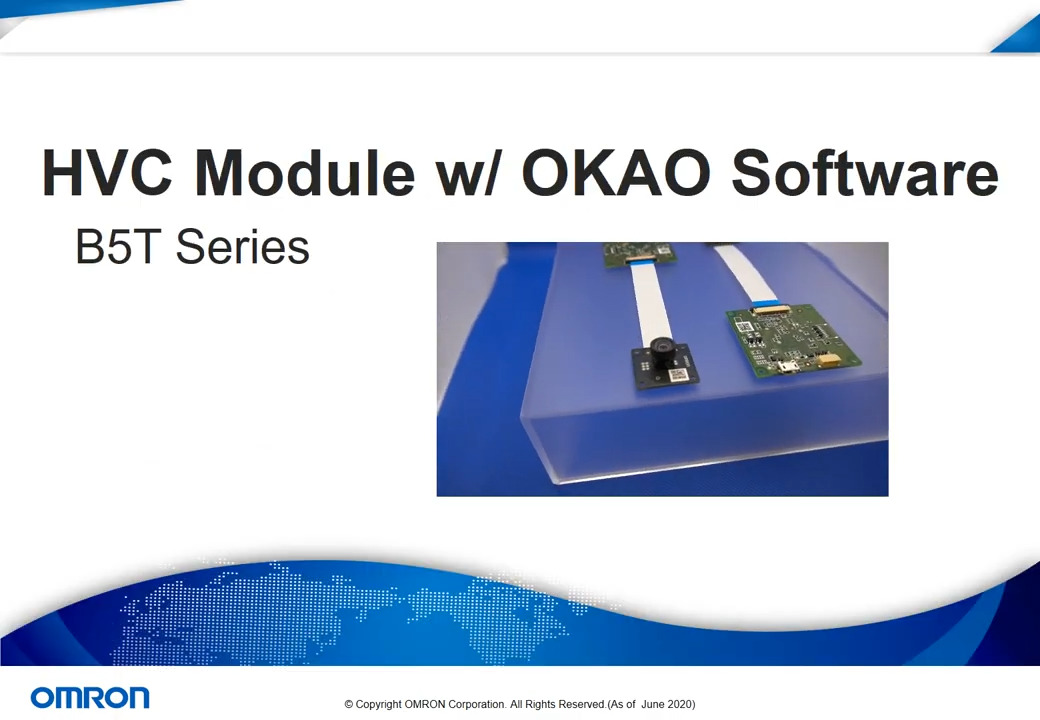

Implementering av förebyggande metoder kan innefatta sådana tekniker som ansiktsigenkänning och fingeravtrycksverifiering. Omrons ansiktsigenkänningsmoduler HVC-P2 finns i två kamerahuvuden, ett för detektering av långa avstånd och ett med vidvinkeldetektering. Dessa moduler använder en bildigenkänningsalgoritm från Omron som fastställer mänsklig ansikts- och kroppsdetektering, vilken kan fastställa kön, ålder, känsla och andra ansiktsdrag.

Figur 1: Omrons kameramoduler har ansiktsigenkänning på en nivå långt mer avancerad än att bara detektera specifika ansiktsdrag. (Bildkälla: Omron)

Figur 1: Omrons kameramoduler har ansiktsigenkänning på en nivå långt mer avancerad än att bara detektera specifika ansiktsdrag. (Bildkälla: Omron)

En komponent som är inbäddad i HVC-P2 detekterar användare i dess närhet utan att användaren är medveten om att det finns en kamera i närheten. Dessutom kan utvecklare snabbt lägga till ansiktsigenkänning till ett inbäddat system med en kombinerad microcontroller och kamera som finns tillgänglig direkt från lager.

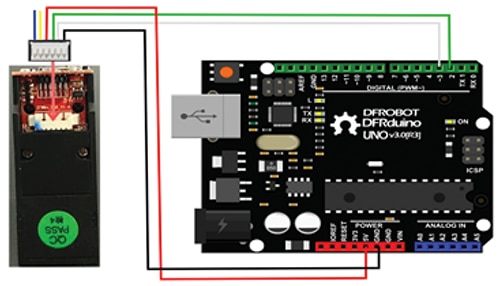

En annan lösning är DFRobot SEN0188, vilken är en fristående Arduino-kompatibel fingeravtrycksmodul. Genom att den är utrustad med signalprocessor med hög hastighet fungerar den tillsammans med enheter som MSP430, AVR®, PIC®, STM32, Arm® och FPGA. Tack vare att den kan spara upp till 1000 fingeravtryck stöder den inmatning av fingeravtryckspost, intelligent bildbehandling samt läge för jämförelse och sökning av fingeravtryck.

Figur 2: Fingeravtrycksmodul DFRobot SEN0188 har lägen för jämförelse, bildbehandling och fingeravtryckssökning. (Bildkälla: DFRobot)

Figur 2: Fingeravtrycksmodul DFRobot SEN0188 har lägen för jämförelse, bildbehandling och fingeravtryckssökning. (Bildkälla: DFRobot)

Inom säkerhet är startpaketet Infineon Blockchain Security 2 GO ett snabbt och enkelt sätt att bygga upp klassens bästa säkerhet i systemdesign av blockkedjetyp. Den har en utvärderingsmiljö för flera olika blockkedjetekniker och fem NFC-kort som är färdiga att använda, och den stöder grundläggande blockkedjefunktioner som säker nyckelgenerering, stiftskydd och signeringsmetoder.

En blockkedja är en decentraliserad, digital lista baserad på en kedja med block, där varje block är kryptografiskt länkat till föregående block. Varje transaktion skyddas med en digital signatur. Startpaketet Blockchain Security 2GO har maskinvarubaserad skyddsmekanism för säker generering och lagring av privata nycklar.

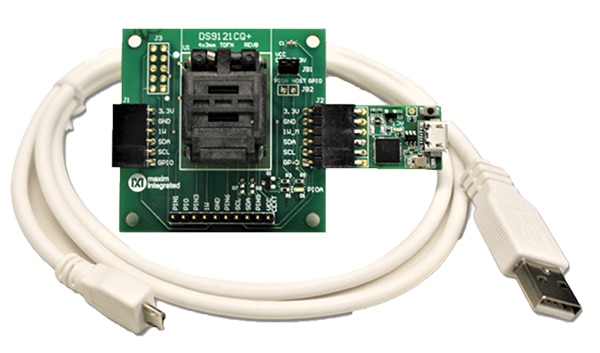

Maxim DS28C40 utvärderingskort med gränssnitt för manipuleringsskydd och säkerhet har den maskinvara och programvara som krävs för att utvärdera den säkra autentiseraren DS28C40. Enheten har en uppsättning grundläggande kryptografiska verktyg härledda från integrerade asymmetriska och symmetriska säkerhetsfunktioner. Förutom säkerhetstjänster som tillhandahålls av krypteringsmotorer i maskinvaran har den en FIPS/NIST sann slumpgenerator, OPT-minne (minne som kan programmeras en gång) för användardata, nycklar och certifikat, en konfigurerbar GPIO och ett unikt 64-bitars identifieringsnummer för ROM.

Figure 3: Utvärderingskort för säker autentiserare Maxim DS28C40 har en uppsättning grundläggande kryptografiska verktyg för utvecklare. (Bildkälla: Maxim Integrated)

Figure 3: Utvärderingskort för säker autentiserare Maxim DS28C40 har en uppsättning grundläggande kryptografiska verktyg för utvecklare. (Bildkälla: Maxim Integrated)

Den inbäddade säkerheten i DS28C40 DeepCover döljer känslig data under flera lager avancerad säkerhet, vilket ger säker nyckellagring. För att skydda mot säkerhetsangrepp på enheter implementeras invasiva och icke-invasiva motåtgärder, inklusive aktiv avskärmning för naken krets, krypterad lagring av nycklar och algoritmmetoder. Bland des tillämpningar kan nämnas säker autentisering och identifiering för bilar samt kalibrering av bildelar, krypteringsskydd för IoT-nod, säker autentisering för tillbehör och kringutrustning, säker start och nedladdning av fast programvara och säker lagring av kryptografiska nycklar för värdstyrenhet.

Att förlita sig på tillräcklig säkerhet

Tillräcklig säkerhet är inget man har under en längre period. Under de flesta omständigheter är tillräcklig säkerhet aldrig tillräckligt bra – marknaden ligger alltid ett steg före. I och med att både system och hackare blir allt mer sofistikerade handlar tillräcklig helt enkelt om hur mycket ett företag vill eller kan satsa för att skydda sina tillgångar.

Vad man kan göra för att uppnå bra resultat är att utbilda personal internt, upprätta principer som skyddar företagets nätverk, använda autentisering och krypteringsmetoder. Detta tillsammans med rätt teknik kan åtminstone ge ett rimligt skydd. Tack vare att kriminella personer är på jakt efter konton som är enkla att kompromettera kan tillräckligt skydd betyda att man implementerar säkerhetsmetoder som är tillräckligt bra för att skrämma bort vissa personer som väljer att leta vidare efter konton som är lättare att angripa.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.