Maskinvara kan också hackas

Bidraget med av DigiKeys nordamerikanska redaktörer

2019-12-16

Enligt en artikel i Forbes har angreppen på IoT-enheter ökat med 300 % och det är inte särskilt sannolikt att den siffran kommer att förbättras inom den närmaste framtiden. Antalet IoT-kompatibla produkter som levereras idag är mycket högt, så det innebär en stor mängd enheter som måste hållas säkra, särskilt när angriparna och angreppsmetoderna blir allt mer sofistikerade.

Ökat antal maskinvaruangrepp

De flesta användare är bekanta med de vanligt förekommande programvaruangreppen och blir allt bättre på att hålla sina säkerhetsprogram uppdaterade. Därför börjar hackarna allt mer övergå till maskinvaruangrepp. Mikroprocessorer och microcontrollers är vanliga i både våra hem och i sofistikerade, kritiska system och hackarna blir allt bättre på att infiltrera dem.

Enligt IC Insights överskred halvledarleveranserna 1 biljon enheter under 2018, vilket innebär sårbarheter och ännu större risker för öppen och förtäckt maskinvaruhackning. De utmaningar som maskinvarusäkerhet medför är mer omfattande, farligare och svårare än de som programvaruskydd innebär.

Det finns otaliga exempel, inklusive:

- Användning av omkopplare som hackare kan använda för att stänga av kretsar. Om ett block i en krets angripits och hindrar åtkomst till systembussen når datan inte de andra blocken och systemet inaktiveras.

- Ett avstängningskodkommando kan skickas med en radiosignal till en mikroantenn på en krets. En tidsinställd bomb, som programmerats när kretsen skapades, kan utlösa fullständig avstängning vid en förbestämd tid ett visst datum.

- När kretsar är angripna kan de verka fungera normalt samtidigt som de samlar in och överför data eller kör skadlig programvara.

- Seagates hårddiskar visade sig ha två separata inbyggda trojaner 2007 och skadlig programvara anvisade hårddiskarna att överföra sina data till webbplatser i Peking.

- Smarttelefonen Galaxy S4 levererades med en förinstallerad trojan som såg ut som Google Play Store. Angripare fick åtkomst till telefonsamtal, läste e-post, fångade upp ekonomisk information och kunde titta och lyssna via telefonens kamera och mikrofon.

- Lenovos datorer förbjöds i USA, Storbritannien och Australien på grund av bakdörrssårbarheter.

- Nyligen diskuterade forskaren Jonathan Brossard en ny typ av skadlig programvara som är nästan omöjlig att ta bort. Den kallas Rakshasa och är en permanent bakdörr som är svår att upptäcka och ännu svårare att eliminera.

- Glitchangrepp orsakar maskinvarufel genom att manipulera ett systems miljövariabler så att strömtillförsel, högtemperaturgivare eller klocksignaler störs. Angriparna inför skadliga instruktioner i de processningsavbrott som glitchningen orsakar.

- Förekomsten av maskinvarubakdörrar i synnerhet är en mardröm för säkerhetsbranschen liksom skadliga maskinvarumodifikationer från personer på insidan.

Maskinvaruangrepp riktar sig mot autentiseringstokens, komponenter i kommunikationsinfrastruktur, övervakning, nätverksenheter och allt mer mot industriella styrsystem.

Förebyggande arbete är nödvändigt i flera faser, inklusive genom att skapa betrodda kretsar på konstruktionsnivån som använder alla maskinvaruresurser; på tillverkningsnivån med specifikationer och säkerhetsbaserade egenskaper samt efter tillverkningen med logiska enheter som minimerar angreppsmöjligheterna. Sanningen är dock att det hela vägen från design till leverans och användning finns möjligheter att angripa maskinvaran.

Branschen reagerar

Ett av de största problemen med implementering av maskinvarusäkerhet är bristen på aktuella standarder. För att skydda bättre mot säkerhetsbrister har U.S. National Institute of Standards and Technology (NIST) SP 800-193 utfärdat riktlinjer för något som kallas Platform Firmware Resiliency (PFR) och som etablerar säkerhetsmekanismer för att skydda mot och upptäcka obehöriga ändringar.

De säkerställer att en förtroendegrund (Root of Trust – RoT) etableras för all fast systemprogramvara som säkerställer skydd, identifiering och återställning vid otillåtna ändringar. För att uppfylla kraven måste RoT-enheten utföra åtgärder på sin egen fasta programvara före startsekvensen, utan att använda externa komponenter.

Starkare säkerhet

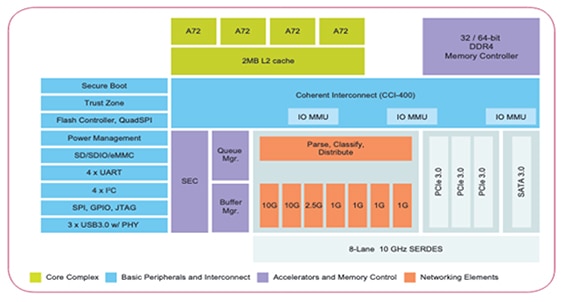

Branschen för inbäddad teknik reagerar starkt på dessa maskinvaruhot. Till exempel riktar sig processorerna NXP QorIQ LS1046A och LS1026A mot nätverks-, lagrings-, säkerhets- och industritillämpningar som kräver en avancerad processor med utomordentlig paketprocessningsprestanda och höghastighetsgränssnitt. Funktionerna inkluderar Arm TrustZone och NXP QorIQtrust-arkitektur, säker startsekvens, säker felsökning, manipuleringsdetektering och lagring av säkra nycklar.

Figur 1: Blockdiagrammet LS1046A visar en avancerad enhet som tar säkerheten ännu längre. (Bildkälla NXP)

Figur 1: Blockdiagrammet LS1046A visar en avancerad enhet som tar säkerheten ännu längre. (Bildkälla NXP)

ARM TrustZone är en systemtäckande metod för inbäddad säkerhet för ARM Cortex-baserade kärnor, från microcontrollers till högpresterande mikroprocessorer. Tekniken skapar två miljöer som körs samtidigt på en enda kärna: en säker miljö och en inte lika säker (inte säker) miljö. Det gör möjliggör för utvecklarna att skydda systemen från de lägsta nivåerna inklusive startprocessen. Genom att skapa ett säkerhetssubsystem kan tillgångar skyddas mot såväl programvaruangrepp som vanliga maskinvaruangrepp.

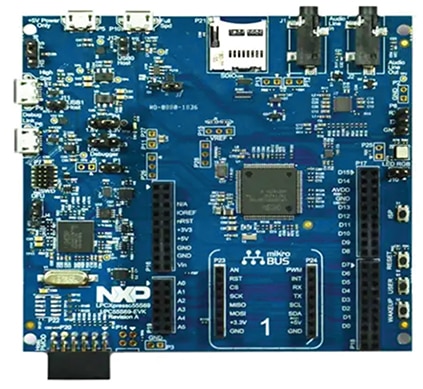

NXP LPC55S6x MCU har stöd för upp till fyra återkallbara eller CA-nycklar. Förtroendegrunden etableras genom att lagra SHA-256 hash-sammanställningen (av fyra offentliga RoT-nycklar) i ett skyddat flashområde (PFR). Den här uppgiften förenklas tack vare NXP LPCXpresso55S69 utvecklingskort som är specialutformat för utvärdering och utveckling med LPC55S6x MCU, som bygger på Arm Cortex-M33-arkitekturen (figur 2). Den här högeffektiva processorfamiljen utnyttjar den senaste Armv8-M-arkitekturen och introducerar nya nivåer av prestanda och avancerade säkerhetsegenskaper inklusive Arm TrustZone and hjälpprocessortillägg.

Figur 2: c:et för inbäddade tillämpningar finns på utvecklingskortet NXP LPCXpresso55S69. (Bildkälla: NXP)

Figur 2: c:et för inbäddade tillämpningar finns på utvecklingskortet NXP LPCXpresso55S69. (Bildkälla: NXP)

Universitetsvärlden tar sig an problemet

Det finns hot mot processorleveranskedjan innan enheterna ens börjat användas av kunden. Från designutformning via övergång och uppgraderingar är angrepp vanligt förekommande. Utmaningarna fortsätter att komma och med tanke på kostnaden för maskinvarusäkerhet jämfört med programvarusäkerhet drar sig företagen fortfarande för att börja använda tekniken. Förbättringarna kommer att vara konsekventa och inkluderar bättre analyskapacitet, minnesskydd för att avvärja databasinmatning, skriptkörning över webbplatser och buffertspill, manipuleringssäkra höljen, förbättrad säkerhet och integrering av kryptografiska acceleratorer samt säkerhets-/prestandakompromisser.

Samtidigt görs viktiga framsteg och branschen är klar och villig att snabbt tillämpa dem. Till exempel skapade forskare vid University of Cincinnati och University of Wyoming nyligen en algoritm som skyddar maskinvara mot angrepp där hackare känner av variationer i effekt och elektromagnetisk strålning i en enhets maskinvara. Vid dessa tillfällen kan hackaren utnyttja variationen för att stjäla krypterad information.

Grundtanken bakom ansträngningen, enligt assistant professor Mike Borowczak, Ph.D. på University of Wyoming, var att oavsett hur säker du gör programvaran så kommer säkerhetsmekanismerna att kunna förbigås när maskinvaran läcker information. Med tanke på det stora antalet enheter som är känsliga för maskinvaruangrepp förbrukar de små, lätta komponenterna minimal effekt och byggs för att arbeta med låg effekttillgång. Tyvärr innebär optimerad hastighet, effekt, yta och kostnad att säkerheten får ta ett steg tillbaka.

Universitetsteamet utvecklade en algoritm som förbättrar maskinvarusäkerheten så att algoritmen förbrukar samma effekt i varje cykel, under alla cykler. Angriparna kunde tidigare använda effektmätningarna till sin fördel, nu kan de inte längre använda informationen. Strömförbrukningen ökade endast med 5 % när den här funktionen infördes.

Ett rörligt mål

Säkerhetsutmaningar och sofistikerade angrepp blir en veritabel katt och råtta-lek. Är det möjligt att bygga ett helt säkert system? Nej. Företagen och deras ledningsgrupper måste åtminstone ta risken för maskinvaruangrepp på allvar. Företag som inte satsar på maskinvarusäkerhet riskerar att förlora mycket mer än de pengar de sparar.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.